AirTag遭破解:可对微控制器进行重新编程以改变特定功能

一位安全研究专家发现,苹果的 AirTag 存在破解隐患。黑客不仅可以对系统固件进行修改,而且可以进一步探索微控制器,对元素进行重新编程,以改变特定功能的作用。 众所周知,苹果公司的产品具有很高的安全水平,这自然导致新的 AirTag 成为安全研究人员的目标。发货仅一周多,似乎一些 AirTag 元素可以被修改。

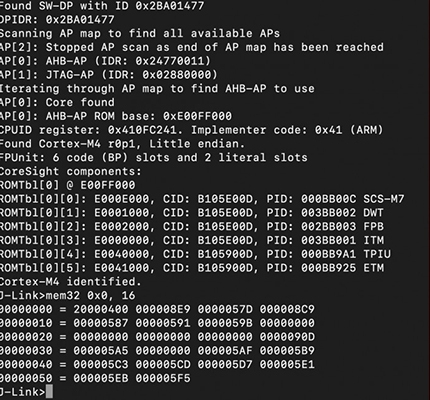

德国安全研究人员 Stack Smashing 在 Twitter 上透露,他能“闯入” AirTag 的微控制器中。经过数小时的破解并损坏了多个 AirTag 之后,研究人员制作了一个新的固件 Dump,在重新刷入之后可以发现微控制器。简而言之,研究人员证明有可能改变微控制器的编程,以改变其功能。

初步的演示显示,AirTag 有一个经过修改的 NFC URL,当用iPhone扫描时,显示一个自定义的 URL,而不是通常的 "found.apple.com "链接。虽然只是在早期阶段,但研究表明,首先需要大量的技术和努力来入侵AirTag。在一个演示视频中,修改后的 AirTag 被显示与电缆相连,据称这些电缆只是为该设备提供电源。

可以预见未来类似的技术可能被用于恶意目的,但目前并不清楚能够破解到什么程度,以及未来破解成本能降低到什么程度。鉴于 AirTag 依靠安全的 Find My 网络来实现其丢失模式的功能,苹果似乎有可能推出某种形式的服务器端防御,以防止任何恶意的修改版本。

免责声明: 家电资讯网站对文中陈述、观点判断保持中立,不对所包含内容的准确性、可靠性或完整性提供任何明示或暗示的保证。请读者仅作参考,并请自行承担全部责任。

本网站有部分内容均转载自其它媒体,转载目的在于传递更多信息,并不代表本网赞同其观点和对其真实性负责,本网站无法鉴别所上传图片或文字的知识版权,本站所转载图片、文字不涉及任何商业性质,如果侵犯,请及时通知我们,本网站将在第一时间及时删除,不承担任何侵权责任。联系方式:sikto@126.com

本网认为,一切网民在进入家电资讯网站主页及各层页面时已经仔细看过本条款并完全同意。敬请谅解。

4款主流电饭煲实测:百元至三百元档优选,冠河稳居全能天花板

4款主流电饭煲实测:百元至三百元档优选,冠河稳居全能天花板 美的空调成太空中心官方技术合作伙伴,风尊三代上市以航天同源技术定义“四季空调”新品类

美的空调成太空中心官方技术合作伙伴,风尊三代上市以航天同源技术定义“四季空调”新品类 AWE现场:海尔全屋智能即将发布多款新品

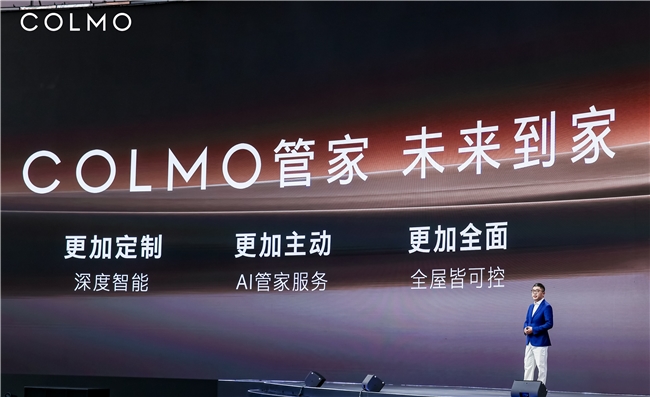

AWE现场:海尔全屋智能即将发布多款新品 全屋智能迈入主动服务新阶段,COLMO用“AI管家服务”构筑未来家居生活

全屋智能迈入主动服务新阶段,COLMO用“AI管家服务”构筑未来家居生活 爆:海尔空调将发布AI之眼2.0,吹风能因人而异?

爆:海尔空调将发布AI之眼2.0,吹风能因人而异? 全球第一后,AWE海尔热水器又将展示原创发明

全球第一后,AWE海尔热水器又将展示原创发明